О безопасности сайта и обновлениях

Если вы постоянно обновляете свой WordPress, вы уже участвуете в повышении безопасности своего сайта. Но этого мало. О безопасности WordPress нужно начинать думать, с момента ее установки. Кстати, для безопасности обновлять систему лучше автоматически, используя обновление из панели администратора.

Безопасность WordPress на этапе установки

При работе инсталлятора WordPress, на странице заполнения базы данных, есть пункт «Префикс базы данных». По умолчанию, префикс WordPress «wp_». Поменяйте его на любое сочетание латинских букв и цифр. Если забыли, и не переименовали префиксы таблиц БД при установки, сделайте это потом, когда понимает, что вас вскрывают. Как изменить префикс БД, читайте в статье: Как поменять префикс базы данных WordPress

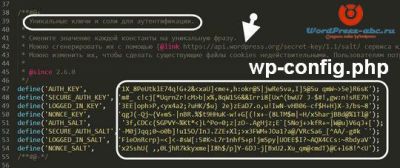

При установке вы меняете файл wp-config.php, не забудьте установить ключи безопасности.

На странице установщика, с вводом данных администратора сайта, обязательно поменяйте имя администратора, с admin, на любое другое имя. Также генерируйте сложный пароль для авторизации администратора. Ограничений по количеству знаков в пароли нет. Используйте в пароле буквы, цифры, знаки препинания. Чем сложнее пароль, тем лучше. Попробуйте генератор паролей: http://randstuff.ru/password/

Периодически меняйте пароль администратора. Делается смена пароля, на вкладке Пользователи→Ваш профиль. Внизу две строки «Новый пароль» и «Повторить новый пароль». Если вас взломали, поменяйте и имя администратора. Из административной панели сделать это не получится, придется менять имя в phpMyAdmin. Как это сделать, лучше почитать статью: Восстановить пароль администратора WordPress.

Эти меры безопасности, лежат на поверхности, и ими не стоит ограничиваться, если радеете за безопасность своего веб-приложения.

Повышаем безопасность WordPress в его каталоге.

Права CHMOD

Права CHMOD это права доступа к файлам и каталогам вашего сайта. По умолчанию, после установки системы, устанавливаются права CHMOD на файлы 644, на каталоги 755.

Никогда не оставляйте права CHMOD 666 и 777. Тем самым вы сами откроете доступ к каталогам и файлам своего сайта.

Включите SFTP вместо FTP

Работая с сайтом WordPress вам не обойтись без соединения с каталогом сайта по FTP. Об уязвимости FTP соединений знают уже 23 года. Одни FTP клиенты безопаснее, другие опаснее для взлома.

- Не используйте анонимное соединение по FTP, оно небезопасно. Для соединения аккаунт FTP клиента должен иметь имя, и пароль доступа. Создается FTP аккаунт в административной панели сервера (хостинга).

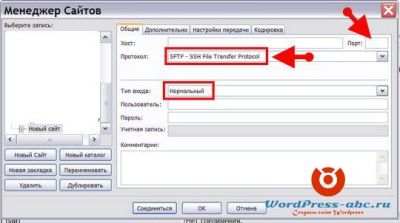

- Для безопасности, лучше использовать не FTP, а SFTP соединение для передачи данных на сервер сайта.

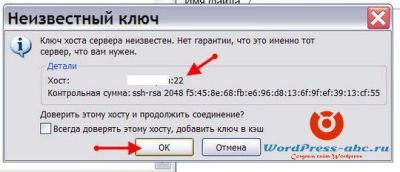

Начните использовать безопасный протокол передачи файлов (SFTP) вместо FTP при доступе к сайту. Подключение по SFTP простое, и хорошие веб-провайдеры должны включать его по умолчанию. Все, что вам нужно сделать, это попросить в support своей хостинг компании, номер порта для шифрованного соединения SFTP, а затем измените настройки в вашем FTP приложении (на фото программа FileZilla). Скорее всего, это порт: 22.

Можно не обращаться к провайдеру, а попробовать соединиться по SFTP самостоятельно. FTP приложение, будет использовать для шифрованного соединения порт не 21, а 22. Если на хостинге SFTP соединение разрешено, то после вашего разрешения, вы соединитесь по SFTP со своим сервером.

Сделайте безопасным файл wp-config.php

Файл wp-config.php содержит слишком много «секретной» информации, чтобы оставлять его без защиты. Об установке ключей безопасности и переименовании префикса «wp_» таблиц базы данных, я уже сказал. Все эти изменения отразятся в файле wp-config.php.

Теперь спрячем файл wp-config.php.

Вариант 1. Система WordPress, с версии 2.6, если не находит файл wp-config.php в корневом каталоге сайта, автоматически ищет его в каталоге высшего уровня. Если находит его там, то без проблем открывает сайт и его административную часть.

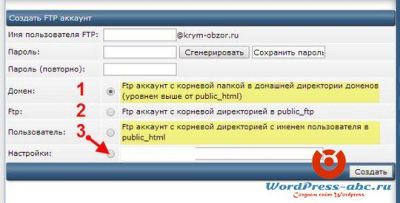

Поэтому, если вы пользователь на сервере сайта, с допуском к каталогу высшего уровня, то смело перемещайте Файл wp-config.php в каталог выше корневой папки сайта. Если у вас такого допуска нет, то при попытке переместить этот файл по FTP, у вас получится неудавшаяся передача файлов.

Приведу пример.

- Корневая папка сайта тут: /domains/domen.ru/public_html;

- Каталог высшего уровня тут: /domains/domen.ru/.

- Права пользователя выставляются в панели хостинга (сервера), при создании FTP аккаунта, фото:

Перетягиваете wp-config из корневого каталога [public_html] в папку домена [domen.ru].

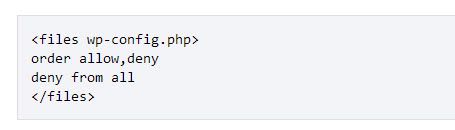

Вариант 2. Если у вас нет доступа к каталогу высшего уровня, защитите файл wp-cofig в файле .htaccess. Этот файл вы должны были создать после установки WP, из файла htaccess.txt.

Вставьте в верх файла .htaccess такие строчки:

Следите, чтобы файл wp-config.php и .htaccess были в одной папке.

Вариант3. Если на сервере есть SSL шифрование данных, то можно добавить в файл wp-config.php следующую строку:

define('FORCE_SSL_ADMIN', true);e>

Она включит шифрование для админки WP.

Маскируем другие папки WordPress

В каталоге WordPress две основные папки, которые интересны взломщикам: wp-content/themes/ и wp-content/plugins/.

Попробуйте открыть в браузере эти папки, то есть введите в адресную строку:

- Ваш-домен/ wp-content/plugins/ , затем;

- Ваш-домен/wp-content/themes/.

Если вы видите белый лист или 404 ошибку, то ваши папки защищены.

Если вы видите список каталогов и файлов, то папки открыты для всех.

Чтобы их замаскировать создайте пустой файл Index.html и положите его по FTP в эти папки. Это замаскирует эти папки, но не спрячет от продвинутых взломщиков.

Защитить их можно строкой: Options -Indexes , добавленную в конец файла .htaccess. После добавления строки, сделайте контрольную проверку. Вы должны попасть на 404 страницы.

Важно! Все защиты в файле .htaccess, имеют место, если вы не используете плагины безопасности на своем WordPress, а пытаетесь защититься самостоятельно.

Полезная ссылка: Генератор файла .htaccess (http://www.htaccesstools.com/htpasswd-generator/).

Другая защита безопасности WordPress

Уберите из футера сайта ссылки на версию WP.

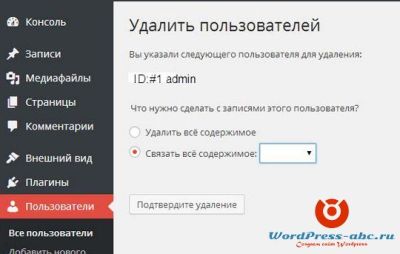

Удалите пользователя с именем admin. Если под этим именем писались статьи, то сделайте следующее:

- Входите на вкладку: Пользователи;

- Создаете нового администратора;

- Удаляете администратора: admin. При удалении admin, перенаправляете все публикации admin на нового администратора.

- Уберите с сайта виджет «Мета» с прямой регистрацией пользователей. Замените «Мета» на подписку по email;

- Для параноиков: отмените регистрацию пользователей вообще. Вкладка→Настройки→Общие→Членство (очистить чекбокс).

На этом все! Безопасность WordPress в ваших руках.

©www.wordpress-abc.ru

Другие статьи

- Точная настройка показателя отказов Google Analytics

- Законная накрутка подписчиков в ютуб

- Разница между рубриками и метками WordPress

- Значение меток WordPress в продвижении сайта

- Секреты создания успешного сайта

- Обновления Jetpack 5.7.1

- Почему не оптимизированная статья попадает в ТОП выдачи по обоим поисковикам